Zeus News è un notiziario dedicato a quanto avviene nel mondo di Internet, dell'informatica, delle nuove tecnologie e della telefonia fissa e mobile: non è un semplice amplificatore di comunicati stampa ma riserva ampio spazio ai commenti e alle riflessioni, proponendosi quale punto di osservazione libero e indipendente.

Newsletter n. 1540

|

|

|

News - Il ministro Brunetta promette che da settembre l'invio dei certificati avverrà via Web. Sanzioni per chi sgarra. (13 commenti) | ||

| 03-08-2010 | ||

|

|

|

News - Steve Ballmer conferma l'uscita degli smartphone e confessa: per Microsoft la produzione di tablet è una priorità assoluta. (2 commenti) | ||

| 03-08-2010 | ||

|

|

News - Agcom: i gestori telefonici dovranno allertare chi naviga con la chiavetta Usb o col telefonino, se supera la soglia di traffico. (5 commenti) | |

| di Pier Luigi Tolardo, 02-08-2010 | |

|

|

|

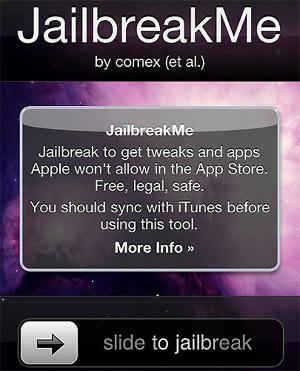

News - Basta scaricare un Pdf per il jailbreak dello smartphone. Funziona anche con iPad e iPod. (4 commenti) | ||

| 03-08-2010 | ||

|

|

|

Sicurezza - Una vulnerabilità nella gestione dei file Lnk mette in pericolo tutte le versioni di Windows. (7 commenti) | ||

| 02-08-2010 | ||

|

|

|

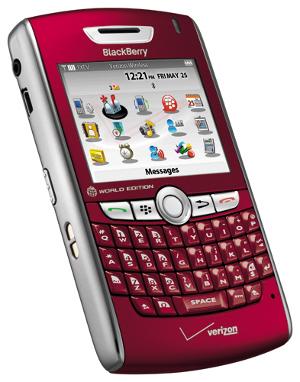

News - Arabia Saudita ed Emirati Arabi Uniti vieteranno presto il traffico dati dagli smartphone canadesi. | ||

| 03-08-2010 | ||

|

|

|

News - Twitter festeggia il messaggio numero 20 miliardi e continua a crescere. | ||

| 02-08-2010 | ||

|

|

|

News - Cassa integrazione per 220 lavoratori, indetto lo sciopero nazionale. (1 commento) | ||

| di Pier Luigi Tolardo, 02-08-2010 | ||

|

|

Segnalazioni - Secondo una recente stima, quasi la metà dei vacanzieri non saprebbe andare in ferie senza un collegamento alla grande rete. (7 commenti) | |

| di Dodi Casella, 02-08-2010 | |

Sondaggio

|

Maggio 2024

Netflix, utenti obbligati a passare agli abbonamenti più costosi

Aprile 2024

MS-DOS 4.00 diventa open source

Enel nel mirino dell'Antitrust per le bollette esagerate

TIM, altre ''rimodulazioni'' in arrivo

L'algoritmo di ricarica che raddoppia la vita utile delle batterie

Hype e Banca Sella, disservizi a profusione

Falla nei NAS D-Link, ma la patch non arriverà mai

La navigazione in incognito non è in incognito

Le tre stimmate della posta elettronica

Amazon abbandona i negozi coi cassieri a distanza

Marzo 2024

Buone azioni e serrature ridicole

Il piano Merlyn, ovvero la liquidazione di Tim

Falla nelle serrature elettroniche, milioni di stanze d'hotel a rischio

L'antenato di ChatGPT in un foglio Excel

La valle inquietante

Tutti gli Arretrati

Accadde oggi - 5 maggio

- Al caffe' dell'Olimpo:

[GIOCO] Associazioni di idee - Multimedia:

Convertire i video in immagini - Telefonia fissa:

Disattivare il telefono (ma non Internet) con

Tiscali Fibra - Pronto Soccorso Virus:

DISDOWN.COM - Windows 11, 10:

Avvio Lentissimo pc - Social network:

web.whatsapp quanto è affidabile? - Browser:

Firefox non sincronizza le schede su pc desktop

perchè????? - Software - generale:

Alternative a Dropbox - Tablet e smartphone:

MEMORIA SAMSUNG GALAXY XCOVER SM-G390F - Linux:

Sondaggio prestazioni