Bug in Debian Linux, le chiavi Ssl erano prevedibili

Grave falla nelle comunicazioni cifrate Ssl, usate per esempio per trasmettere i numeri di carta di credito durante gli acquisti. Colpite anche per le distribuzioni derivate, come Ubuntu.

[ZEUS News - www.zeusnews.it - 15-05-2008]

Un bug nell'implementazione Debian di OpenSsl, versione libera del protocollo Secure Sockets Layer, ha scorrazzato libero per un anno e mezzo ma è stato scoperto solo ora. Bisogna sottolineare che il problema è stato prontamente risolto tramite il rilascio di una versione aggiornata.

Il protocollo Ssl è nato per rendere sicure le comunicazioni via Internet cifrandole; per far ciò si sfrutta chiavi generate affidandosi a un generatore di numeri pseudo-casuali.

Il problema è che a causa di una modifica non conforme alle specifiche Debian - si legge nel comunicato - risalente al settembre 2006, le chiavi generate sono prevedibili e ciò rappresente un rischio per la sicurezza. In pratica, i numeri che avrebbero dovuto essere totalmente casuali, in realtà sono prevedibili.

Il problema riguarda non solo le Debian pure, ma anche le derivate, come Ubuntu, che infatti ha a sua volta rilasciato un comunicato per mettere in guardia i propri utenti.

Possono invece stare tranquilli gli utenti della versione stabile precedente alla attuale, con il nome in codice sarge, e coloro che hanno già proceduto all'aggiornamento: per chi usa etch, la versione 0.9.8c-4etch3 è priva del bug, mentre gli utenti di sid e lenny devono aggiornare alla versione 0.9.8g-9.

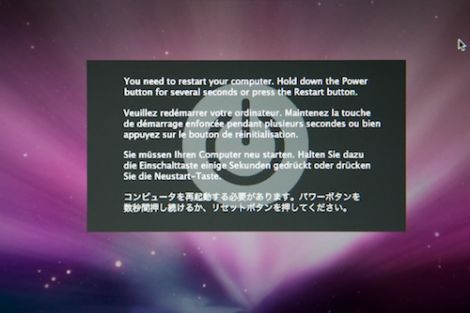

Qui sotto, un paio di strip che circolano in rete da quando si è diffusa la notizia.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (ultimi 5 di 18)

19-5-2008 10:55

19-5-2008 00:47

16-5-2008 21:47

16-5-2008 20:20

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] L'utente dopo di me - Periferiche esterne:

Ok consiglio per hard disk esterno forse SSD - Windows 11, 10:

PC IN UFFICIO con 11 in panne bloccato aiuto!!!! - Telefonia mobile:

bisogno di sim anonima o a poco ricaric o usa e

getta quale? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Potete allungare il numero dei caratteri del

titolo [NO] - Olimpo.TV:

Il Grande Fardello - Sopravvivere alla new economy:

Sul serio ! - Internet - generale:

Account Instagram sospeso non so come

riattivarlo!!!!!!!!!! - Sicurezza:

Suite sicurezza su WINDOWS 11 cosa mi consigliate

?? - Social network:

Youtube

chemicalbit