Campagna malware ancora in corso colpisce Linux, soprattutto in Italia

[ZEUS News - www.zeusnews.it - 21-01-2021]

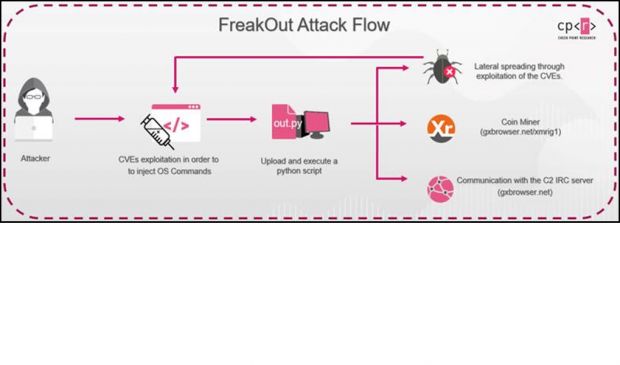

E' in corso una campagna di attacchi informatici che sfrutta le recenti vulnerabilità dei sistemi Linux per creare una botnet infettata da una nuova variante malware chiamata "FreakOut", in grado di effettuare il port scanning, la raccolta di informazioni, lo sniffing di rete, attacchi DDoS e flood.

La campagna sfrutta le più recenti vulnerabilità Linux per creare botnet infette che possono essere controllate a distanza. La nuova variante malware utilizzata, FreakOut, se sfruttata con successo, può trasformare ogni dispositivo infetto in una piattaforma di attacco per lanciarne di ulteriori attacchi, come ad esempio l'utilizzo di risorse di sistema per il crypto-mining, diffondendosi lateralmente su una rete aziendale o inviando attacchi verso obiettivi esterni spacciandosi per l'azienda appena compromessa.

Gli attacchi sono indirizzati a dispositivi Linux che eseguono una delle seguenti azioni:

• TerraMaster TOS (sistema operativo TerraMaster), noto vendor di dispositivi per data storage

• Zend Framework, popolare raccolta di pacchetti di librerie, utilizzata per costruire applicazioni web

• Liferay Portal, portale aziendale gratuito e open-source, con funzionalità per lo sviluppo di portali e siti web

Le vittime

Check Point Research, che ha lanciato l'allarme, finora ha rintracciato 185 sistemi infettati dal malware; inoltre afferma di aver evitato oltre 380 tentativi di attacco aggiuntivi, distribuiti secondo la lista di seguito. L'Italia si è classificata al secondo posto (6.61%) e ciò fa capire che il nostro Paese è stato uno dei target principali. In generale, i settori bersagliati da questi attacchi sono stati la finanza e il governo.

Paese e % di tentativi di attacco

USA - 27.01%

Italia - 6.61%

Gran Bretagna - 5.46%

Paesi Bassi - 5.17%

Cina - 4.89%

Brasile - 3.74%

Germania - 3.45%

Spagna - 3.45%

Russia - 3.45%

Singapore - 3.16%

Cosa sappiamo dell'aggressore?

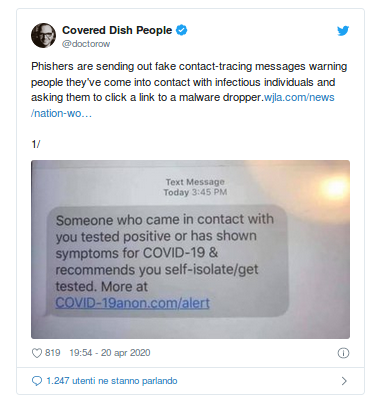

L'hacker è "volto noto" della criminalità informatica, ben conosciuto, e che utilizza diversi soprannomi, come Fl0urite e Freak. I ricercatori non ne hanno ancora individuato la vera identità.

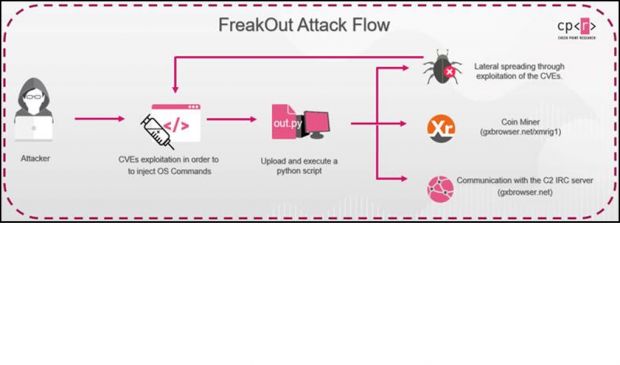

Come funziona l'attacco

1. L'aggressore inizia con l'installazione del malware attraverso lo sfruttamento di tre vulnerabilità: CVE-2020-28188, CVE-2021-3007 e CVE-2020-7961.

2. Successivamente carica ed esegue uno script Python sui dispositivi compromessi.

3. A questo punto, l'aggressore installa XMRig, un noto coinminer.

4. Infine, conduce un movimento laterale nella rete attraverso lo sfruttamento delle CVE.

Installare la patch, ora!

I ricercatori invitano gli utenti a patchare i framework vulnerabili di TerraMaster TOS, Zend Framework, Liferay Portal, se utilizzati. Inoltre, raccomandano l'implementazione sia di soluzioni di sicurezza informatica di rete, come IPS, sia di soluzioni per gli endpoint, al fine di prevenire tali attacchi.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

La truffa della chiavetta Usb che arriva per posta

Linux migliora il supporto... ai floppy disk

Se Linux ha più falle di Windows

Commenti all'articolo (0)

|

|

||

|

- Al caffe' dell'Olimpo:

Un po' di storia... - Office e LibreOffice:

Don't miss out on these exciting giveaways. - Multimedia:

VLC - Goooooooooogle:

rendere un sito attendibile - Telefonia fissa:

Disattivare il telefono (ma non Internet) con

Tiscali Fibra - Pronto Soccorso Virus:

DISDOWN.COM - Windows 11, 10:

Avvio Lentissimo pc - Social network:

web.whatsapp quanto è affidabile? - Browser:

Firefox non sincronizza le schede su pc desktop

perchè????? - Software - generale:

Alternative a Dropbox